Comme dans chaque métier lorsque l'on veut travailler efficacement il est nécessaire d'avoir du matériel adapté et de qualité pour atteindre ces objectifs. Nous avons sélectionné les meilleurs outils et équipements pour réaliser et vous accompagner dans vos recherches, audit de sécurité et pentest. Vous trouverez sur notre boutique des équipements pour travailler sur les technologies des réseaux sans fils comme le wifi ou le bluetooth, mais aussi sur les réseaux ethernet et enfin les réseaux de radio communication.

Ces équipements sont des outils essentiels pour l'apprentissage des nouvelles technologies. Ils peuvent être utiliser lors de travaux pratiques pour former de futur hacker éthique, pour donner une expertise complémentaire à des collaborateurs, pour faire monter en compétences des étudiants. Ils participent à l'entrainement technique en favorisant l'apprentissage par le terrain ce qui permet de valider les acquis théoriques sur les réseaux sans fils, les protections des systèmes d'informations et le monde de l'IOT connecté.

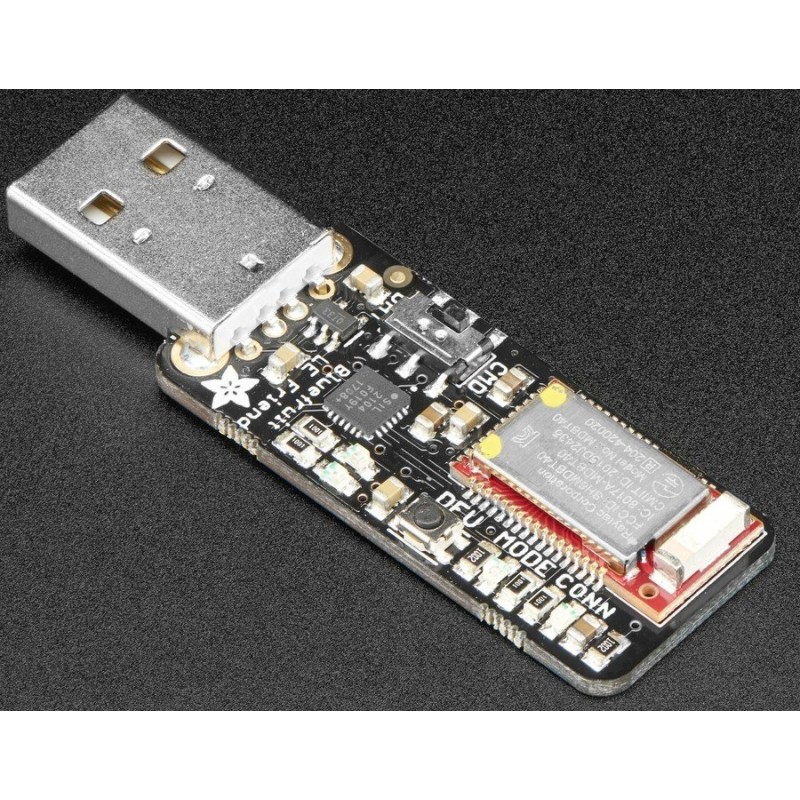

Bluetooth LE sniffer Bluefruit Pentest Bluetooth

Ce sniffer bluetooth est programmé avec une image de micrologiciel spéciale qui le transforme en un renifleur Bluetooth facile à utiliser. Vous pouvez capturer passivement les échanges de données entre deux périphériques bluetooth, en les insérant dans Wireshark, l'outil d'analyse de réseau open source, où vous pouvez visualiser des éléments au niveau des paquets, avec des descripteurs utiles pour vous aider à comprendre les valeurs. Ce matériel va vous permettre de faire de la recherche de vulnérabilités sur des équipements industriels, IOT, smartphones et autres. Il peut aussi participer à la qualification de nouveaux produits pour valider le bon fonctionnement du protocole mis en place.

Plus d’information sur le produit:

Hak5 Lan Turtle SD

Le LAN Turtle est un outil discret d'administration de systèmes et de tests d'intrusion qui fournit un accès furtif à distance, la collecte d'informations sur le réseau et des fonctionnalités de surveillance avancées grâce à un simple shell graphique.

Logé dans un boîtier générique "adaptateur Ethernet USB", l'apparence secrète du LAN Turtle lui permet de se fondre dans de nombreux environnements informatiques. Cet outil peut être utilisé dans vos audits et tests d’intrusion chez vos clients. Grâce à ces outils embarqués il vous permettra très facilement d'acquérir des informations pour votre phase d’apprentissage et de reconnaissance de votre cible. Il est souvent utilisé par des Red team missionnées pour mettre en défaut la sécurité globale d’une entreprise ou d’une infrastructure. Si votre Red team réussi le challenge d’accéder à l’infrastructure informatique et de cacher ce boitier, il sera alors très facile de déposer des preuves numériques sur des supports cibles.

Plus d’information sur le produit:

Hak5 Lan Turtle 3G

Le LAN Turtle est un outil discret d'administration de systèmes et de tests d'intrusion qui fournit un accès furtif à distance, la collecte d'informations sur le réseau et des fonctionnalités de surveillance avancées grâce à un simple shell graphique.

Le Lan Turtle 3G est un équipement utile pour les tests d’intrusions comme les audits IT ou pentest. Sa petite taille lui permet de passer inaperçue et de se fondre dans le paysage informatique. Ces outils embarqués permettent la collecte d’information et une surveillance de l’activité informatique.

Sa connectivité 3G permet d’exfiltrer de l’information facilement vers l'extérieur et de prendre la main sur le réseau cible au travers d’un accès sécurisé de type VPN..

Plus d’information sur le produit:

Hak5 USB Rubber Ducky Deluxe

Imaginez que vous puissiez accéder à un ordinateur, brancher une clé USB apparemment innocente et lui faire installer une porte dérobée, exfiltrer des documents, dérober des mots de passe ou effectuer un grand nombre de tâches supplémentaires.

Toutes ces choses peuvent être faites avec beaucoup de frappes bien conçues. Si vous pouviez vous asseoir devant cet ordinateur, avec une mémoire photographique et une précision de frappe parfaite, vous pourriez faire tout cela en quelques minutes.

La clé USB Rubber Ducky viole la confiance inhérente des ordinateurs en se faisant passer pour un véritable clavier et en injectant des frappes au clavier à une vitesse surhumaine.

Outil ultime pour un bon test d’intrusion par votre équipe de Red team. Cette clé usb vous permettra d’exfiltrer facilement de l’information lors de vos missions d’audits, d’apprentissage et de formation

Plus d’information sur le produit:

HAK5 PACKET SQUIRREL

Le Packet Squirrel de Hak5 au format de poche permet des attaques de type "man-in-the-middle".

Ce multi-outil Ethernet est conçu pour vous fournir un accès distant discret, des captures de paquets simples et des connexions VPN sécurisées. Lors de votre approche d’infiltration si vous arrivez à placer ce boitier vous pourrez alors investiguer en profondeur l’infrastructure informatique cible depuis votre propre organisation grâce à l’utilisation d’un tunnel chiffré qui vous permettra de vous retrouver facilement dans le réseau informatique de votre cible.

Plus d’information sur le produit:

HAK5 PLunder Bug sniffer lan vers smartphone

Le Plunder Bug est un sniffer de réseau de type TAP qui permet de transférer le trafic réseau vers un smartphone en USB-C. Il va vous permettre facilement de récupérer de l’information rapidement et de la stocker sur votre smartphone sous forme de fichier Pcap et de pouvoir la traiter ultérieurement avec vous outils comme Wireshark. Cet outil est très efficace lors de formation ou pour expliquer les dangers des accès aux infrastructures informatiques non protégées. Notamment dans les datacenter ou salles informatiques mutualisées où il est très facile d’insérer ce genre de boitier et ainsi avoir accès à l’ensemble du système d’information.

Plus d’information sur le produit:

Hak5 Bash Bunny

Le Bash Bunny de Hak5 est une plate-forme d'automatisation et d'attaque USB multifonction simple et puissante destinée aux testeurs d'intrusion et aux administrateurs système.

Son installation et son déploiement sont faciles grâce à un langage simple, à un commutateur d’attaque à positions multiples et à un référentiel centralisé des charges utiles.

Il est puissant avec plusieurs vecteurs d'attaque, notamment le clavier HID, l'USB Ethernet, le stockage en série et le stockage en masse. Effectuez simultanément des attaques par injection de frappe, des attaques par votre propre réseau et ainsi avoir une exfiltration intelligente.

Plus d’information sur le produit:

Hak5 wifi pineapple nano usb

Cette carte wifi usb vous permettra de réaliser avec facilité vos tests d'intrusion et pentest sur les réseaux WIFI. Grâce à son catalogue d'applications embarquées il sera possible d'utiliser plusieurs types d'attaques et d'investigations dans votre projet de hackeur éthique.

Totalement compatible avec les distributions linux spécialisées dans le hacking comme Kali, Backtrack, Parrot.

Voir aussi nos articles:

Comment devenir hacker éthique en réseaux sans fils

Comment monter un lab pour du pentest de réseau sans fil

Plus d'information sur le produit:

Hak5 WiFi Pineapple Tetra Basic Edition

Le Pineapple Tetra Basic va vous permettre d’utiliser cet équipement comme un point d’accès wifi pour réaliser des attaques vers les réseaux sans fils. Son catalogue d’application permet d’être autonome sur les scénarios et de travailler sans machine dédiée pour l’attaque.

Cet appareil va vous permettre d’évaluer la sécurité et la robustesse de vos maquettes ou lors de vos missions de pentester.

Plus d’information sur le produit:

Nos Sdr spécialisés dans le reverse engineering :

Avec l’utilisation de plus en plus présente des communications sans fil dans l’échange d’information entre des équipements industriels mais aussi du quotidien , l’évaluation de la sécurité est devenue une nécessité. Nous proposons plusieurs types de SDR dont certains capable de transmettre de l’information. Cette transmission est utile lorsque vous vous cloner un signal capturé et rejouer la trame d’information ou pour pouvoir générer un signal avec votre propre algorithme. Ces SDR sont aussi bien utilisés pour qualifier des équipements de transmissions comme l’usage en analyseur de spectre, analyseur logique ou le décodage de transmission mais aussi bien pour auditer des installations existantes dans le but de trouver des vulnérabilités et les exploiter lors de tests d’intrusions.

Emission et réception

Pluto SDR

Le sdr adalm pluto de Analog Devices est la plateforme d'expérimentation idéale pour tous vos projets de radio fréquence.

Il s'adresse aussi bien aux électroniciens, radioamateurs ou hacker éthique. Avec sa conception autour d’une entrée et une sortie séparée vous pouvez réaliser des communications en simplex, half duplex ou full duplex. Sa large bande passante permet de couvrir un très large spectre radio ce qui permet de pouvoir être efficace dans plusieurs situations. Il peut être aussi bien piloté en USB qu’en Ethernet. Il est le compagnon idéal pour pouvoir analyser le spectre radio à distance au travers d’une connexion internet.

Plus d'information sur le produit:

Lime SDR

Le sdr LimeSDR Mini est idéal pour développer et auditer des systèmes sans fil dans divers protocoles. La seule limite est votre imagination.

Grâce à sa couverture en fréquence de 10 Mhz à 3.5 Ghz vous vous ouvrez un large potentiel d’audit et de pentest.

Plus d’information sur le produit:

Réception uniquement

Clé RTL-SDR

.jpg)

Cet équipement va vous permettre de découvrir le monde du radio hacking en explorant les protocoles RF. Très facile de mise en oeuvre avec les drivers Zadig, cet clé est compatible aussi bien sous windows que sous linux avec les logiciels les plus connu comme gnuradio.

On trouve de nombreux articles relatant de l’usage de ce type de clé sdr comme l’étude des protocoles de communication sur 433mhz et 868 mhz .

Plus d'information sur le produit:

Retrouvez notre article sur un logiciel d'exploitation pour faire du reverse engineering

Par exemples ces vidéos Youtube sur les technologies sur 433 mhz:

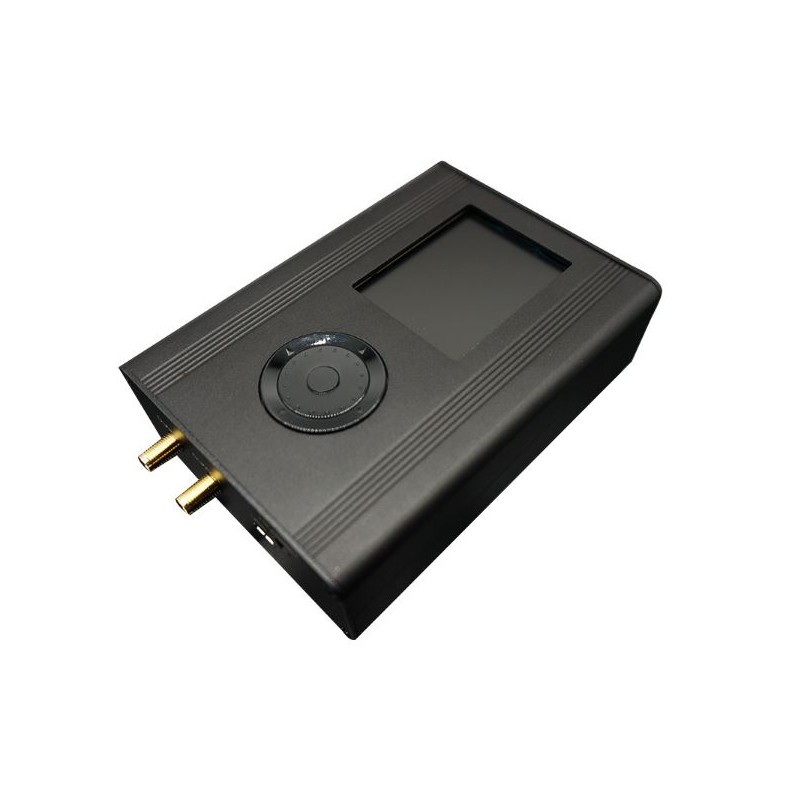

HACKRF ONE

Le HackRF ONE, l'outil ultime du hacker éthique. Le hackrf one permet d'explorer le spectre radio entre 1 mhz et 6 Ghz. Installé dans un portapack il vous permettra d'être au plus prés des émissions radios que vous voulez analyser. Son écran LCD permet d'avoir des informations rapidement sur le signal recu et l'activité radio fréquence autour de vous. Notre version de HACKRF ONE est pré-installé avec le firmware HAVOC qui embarde des modules de décodages et d'encodages de signaux. Retrouvez le sur notre boutique Hackrf ONE

A tout de suite sur notre boutique.