Hak5 Key Croc

1. « Injecteur de frappes & implant pentest ultra‑puissant »

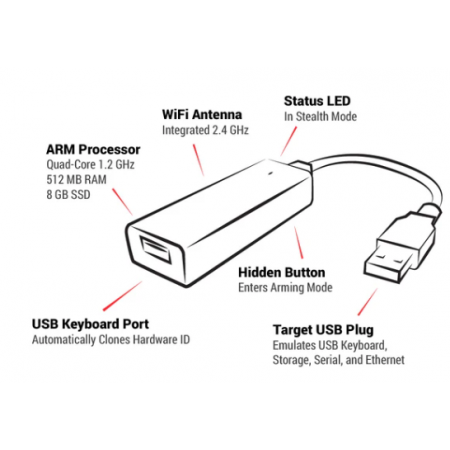

Le Key Croc est bien plus qu’un simple keylogger : c’est un implant de cybersécurité qui enregistre toutes les frappes, veille à capter les mots‑clés choisis, et déclenche des payloads automatisés dès qu’un motif est reconnu (mot simple, expression régulière, ou même après des fautes de frappe).

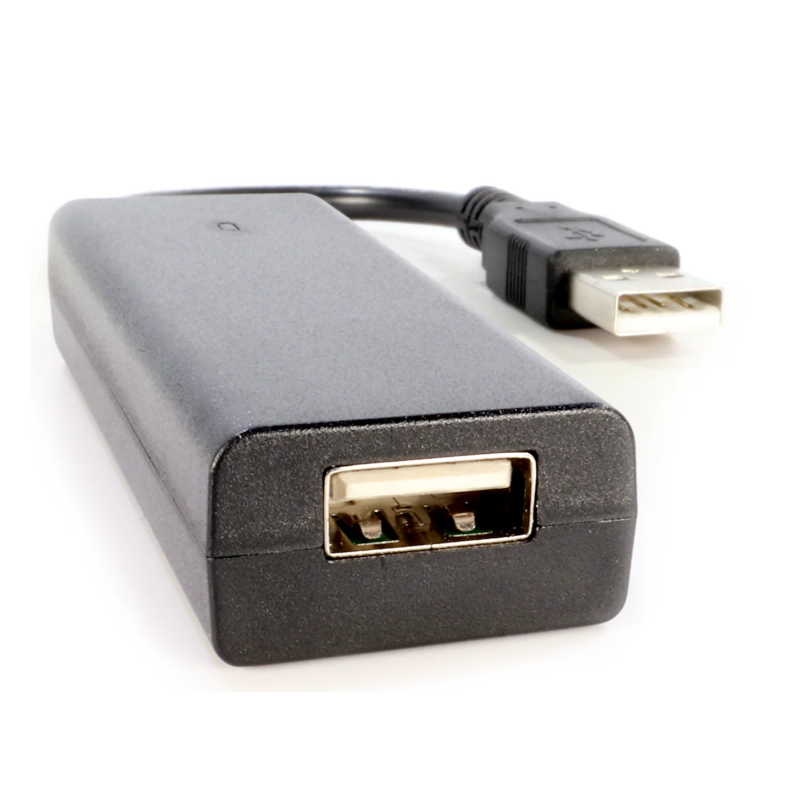

Grâce à son émulation de périphériques USB (HID, stockage, Ethernet, port série), il ouvre de multiples vecteurs d’attaque : injection de frappes, détournement réseau, ou transfert de fichiers via stockage USB.

2. « Contrôle à distance & outil complet dédié pentest »

Le Key Croc est prêt à l’emploi : dès sa connexion, il enregistre les frappes et peut cloner automatiquement l’identifiant matériel d’un clavier pour éviter toute suspicion.

Il propose un root shell (accès administrateur) basé sur Linux (Debian), un CPU ARM quad‑core à 1,2 GHz et un SSD de 8 Go pour installer et exécuter vos outils de pentest préférés comme nmap, responder, impacket, metasploit.

Avec Cloud C2 (« Cloud Command & Control »), vous gérez vos payloads, observez les frappes en temps réel, injectez des commandes, et exfiltrez vos données — tout cela via un simple navigateur web.

3. « Discrétion, simplicité & design optimisé »

Le Key Croc est conçu pour passer inaperçu :

-

Mode discret : LED RGB désactivée pendant l’enregistrement pour rester invisible.

-

Bouton caché : bascule rapide vers un mode « flash‑drive » pour copier les logs en toute discrétion.

-

Configuration simplifiée : tous les paramètres sont modifiables via un simple fichier texte

- FR-514

- Hacking

-

Description

✅ Pourquoi choisir le Key Croc

-

Pour avoir contrôle total sur les frappes clavier, les mots‑clés sensibles, et les payloads déclenchés automatiquement.

-

Pour faire du pentesting à distance, surveiller en temps réel et exfiltrer discrètement des données.

-

Pour une solution matérielle robuste, prête à l’emploi, qui conjugue puissance, furtivité et flexibilité.

✅ Points forts / Avantages

Caractéristique Ce que ça apporte à l’utilisateur Marque Configuration Plug & Play Enregistrement des frappes dès la première utilisation, sans configuration complexe. Hak5 Cloud C² Ready Surveille les frappes, injecte des commandes, exfiltre des données, accède à une session root à partir d’un navigateur web. Hak5 Détection difficile Le Key Croc clone automatiquement l’ID matériel du clavier, ce qui aide à éviter les détections. Hak5 Modes multi-vecteurs Emule USB (HID pour l’injection, stockage pour logs, Ethernet pour accès réseau, série pour contrôle direct). Hak5 Matériel performant CPU ARM 1,2 GHz, SSD de classe desktop, base Debian, accès root. Parfait pour outils de pentest comme Nmap, Responder, Impacket, Metasploit. Hak5 LED RGB discrète & bouton caché Indicateur visuel quand nécessaire, bouton caché transformant l’appareil en clé USB pour récupérer les logs. Hak5 Comparaison rapide

Critère Key Croc USB Rubber Ducky Bash Bunny Rôle principal Keylogger « smart » + implant pentest (capture de frappes + payloads déclenchés par mots-clés, exfiltration). Outil d’injection de frappes (HID) ultra-rapide — exécute scripts DuckyScript pour automatiser tâches via clavier. Plateforme multi-vecteurs USB (HID, storage, Ethernet, série) pour attaques et automatisation red-team ; change de payload par interrupteur. Forme / utilisation Se place entre clavier et machine (physique, discret). Plug & Play. Ressemble à une clé USB ; se branche quelques secondes pour exécuter le payload. Clé USB avec switch multi-payloads ; plug & pwn en quelques secondes. Connectivité / réseau Gestion distante possible (Cloud C2) et exfiltration si configurée. Pas de connexion réseau native — injection locale uniquement. Peut émuler adaptateur Ethernet pour accès réseau ; options avancées d’exfiltration. Stockage / logs Enregistre les frappes localement (loot folder) + export via bouton/stockage. Pas de logging de frappe natif — l’exécution peut créer ou exfiltrer des fichiers. Stockage local (MicroSD/SSD) pour payloads et loot. Scripting / facilité dev Payloads basés sur pattern-matching (déclencheurs de mots-clé) ; bon pour automatisation conditionnelle. DuckyScript (simple, très répandu) — rapide à apprendre & large bibliothèque. Scripting riche (shell, payloads multi-vecteurs) — idéal pour scénarios complexes. Immédiateté / furtivité Très furtif : se comporte comme clavier réel, peut cloner IDs matériels, capture passive en arrière-plan. Visible comme un clavier émulé pendant l’exécution (beaucoup d’entrées clavier) — très rapide mais moins discret pour capture passive. Furtivité modérée : peut imiter plusieurs périphériques ; dépend du payload pour rester discret. Cible idéale / cas d’usage Tests d’ingénierie sociale nécessitant capture de mots de passe / déclenchement conditionnel (ex. attendre « sudo »). Implants red-team. Exécution rapide de reverse shell, création d’utilisateur, dropper d’exécutables — quand on a quelques secondes d’accès physique. Campagnes red-team multi-vecteurs : exfiltration, pivot réseau, combos HID+Ethernet+storage ; automatisations avancées. Détail par appareil — résumé pratique

Key Croc

-

Points forts : capture passive + exécution conditionnelle de payloads basés sur détection de mots-clé. Idéal pour surveiller et déclencher des actions uniquement quand une condition est rencontrée.

USB Rubber Ducky

-

Points forts : simplicité et vitesse. Le langage DuckyScript est minimaliste et très répandu — parfait pour payloads rapides et « flash » (10–30 s).

Bash Bunny

-

Points forts : flexibilité multi-vecteurs — il peut être clavier, stockage et réseau ; permet pivots et automatisations complexes via switch et payloads modulaires.

Recommandation (si tu devais n’en choisir qu’un)

-

Tu veux capturer des mots de passe et déclencher automatiquement des attaques ciblées → Key Croc.

-

Tu veux exécuter vite et simplement un script sur une machine avec accès physique limité → USB Rubber Ducky.

-

Tu veux flexibilité maximale et attaques multi-vecteurs / pivots réseau → Bash Bunny.

-

-

Détails du produit

Détails du produit

FR-5147 ProduitsRéférences spécifiques

-

Avis

Aucun avis client pour le moment.